Endpoint Protector

Device Control

Sperren, steuern und überwachen Sie USB- und Peripherieanschlüsse, um Datendiebstahl und Datenverlust zu verhindern.

Kunden die uns vertrauen

Sind Ihre sensiblen Daten in Gefahr?

USB-Flash-Laufwerke und andere tragbare USB-Geräte sind, obwohl auf den ersten Blick harmlos, eine der Hauptursachen für Sicherheitsvorfälle, die jedem Unternehmen großen Schaden zufügen können. Die Schäden reichen von gestohlenen vertraulichen Daten bis hin zu hohen Bußgeldern aufgrund von Verstößen gegen Compliance-Regeln und gesetzlichen Vorschriften.

Plattformübergreifender, schlanker Client auf dem Endpunkt

Remote-Überwachung von USBs und Peripherie-Anschlüssen über eine einfache webbasierte Schnittstelle ohne Leistungseinbußen auf den geschützten Computern. Sie können mühelos Richtlinien für Windows, MacOS und Linux festlegen.

Fernfreigabe und temporäre Rechtevergabe

Gewähren Sie USB-Zugriff per Fernzugriff, auch wenn die Computer offline sind, und erhalten Sie vollständige Protokollberichte, sobald sie wieder im Netzwerk sind.

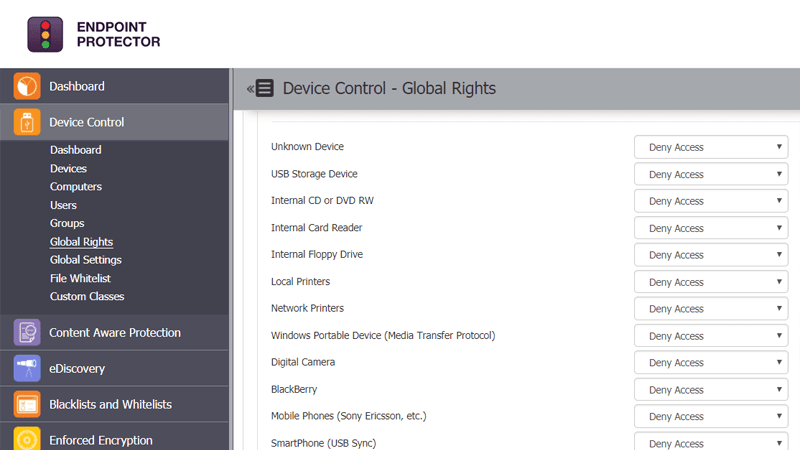

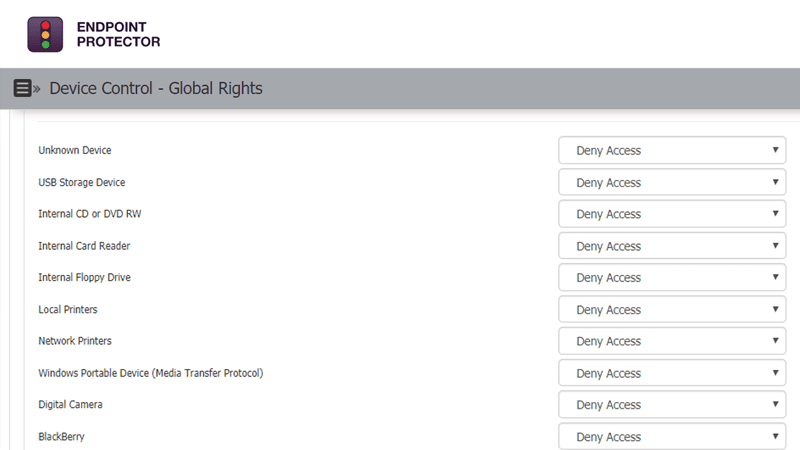

Präzise und granulare Kontrolle der Peripherischnittstellen als auch für Bluetooth Verbindungen

Legen Sie je nach den Anforderungen der Abteilungen fest, welche Geräte verwendet werden können und welche nicht, erstellen Sie Geräte-Whitelists und -Blacklists und definieren Sie Richtlinien pro Benutzer, Computer oder Gruppe für einen unterbrechungsfreien Workflow im gesamten Unternehmen.

Fallstudien

Volle Kontrolle über USB-Geräte, Peripherie-Anschlüsse und Bluetooth-Verbindungen

Das zentral verwaltete Device Control-Modul ermöglicht die volle Kontrolle über die USB-Ports und die angeschlossenen Speichergeräte. Auf diese Weise verhindert es versehentliche oder absichtliche Datenverluste und Datenlecks und schützt gleichzeitig die Endgeräte vor der Verbreitung von USB-Malware, BadUSB-Angriffen oder Viren.

So funktioniert es

Das Device Control-Modul ist die erste Sicherheitsebene, die von Endpoint Protector bereitgestellt wird. Durch die Definition granularer Zugriffsrechte für USB- und Peripherie-Ports wird die Gerätesicherheit bei gleichzeitiger Aufrechterhaltung der Produktivität durchgesetzt. Als plattformübergreifende Lösung schützt es das gesamte Netzwerk, unabhängig davon, ob die Computer unter Windows, Mac OS X oder Linux laufen.

Kontrollierte Gerätetypen

Das Device Control Modul ermöglicht die einfache Verwaltung der meisten bekannten USB-Gerätetypen für einen verbesserten Datenschutz in verschiedenen Arbeitsumgebungen.

- USB-Speichergeräte (USB-Flash-Laufwerke, Sticks, Pen-Laufwerke usw.)

- Externe HDDs (einschl. SATA-Festplatten)

- CD/DVD-Player und -Brenner (intern und extern)

- iPhones, iPads und iPods

- Smartphones und Tablets (inkl. Android-Geräte, Blackberry und PDAs)

- Digital-Kameras

- MP3-Player und andere Medienabspielgeräte

- Kartenlesegeräte (intern und extern)

- Speicherkarten (SD, MMC, CF, Smartcard, usw.)

- Drucker

- Diskettenlaufwerke

- Web Kameras

- WiFi Netzwerk Karten

- FireWire-Geräte/li>

- Biometrische Geräte

- Bluetooth Geräte

- ZIP Laufwerke

- ExpressCard SSD

- Wireless USB

- Serielle Schnittstellen

- Teensy Board

- PCMCIA Speicher Geräte

- Thunderbolt

- Network Share

- Thin Client Storage (RDP Storage)

- Zusätzliche Tastaturen

- USB Modems

- Infrarot Dongle