TL;DR

- Mit Content Aware Protection können Administratoren strenge Richtlinien zur Filterung von Inhalten für ausgewählte Benutzer, Computer, Gruppen oder Abteilungen einrichten und durchsetzen und die Kontrolle über die Risiken übernehmen, die durch versehentliche oder absichtliche Dateiübertragungen sensibler Unternehmensdaten entstehen.

- Kontrollen können für vordefinierte Daten (z. B. PII, PHI, E-Mail-Adressen, Passnummern, Kreditkartennummern usw.) oder benutzerdefinierte Daten (Buchhaltungsunterlagen, technische Daten, Kundendatenbanken) eingerichtet werden.

- CAP-Richtlinien können zur Überwachung verschiedener Ausgangspunkte eingesetzt werden, einschließlich tragbarer Speichergeräte, Netzwerkfreigaben, E-Mails, Übertragungen zu Cloud-Dateidiensten, Druckern usw. Es kann auch verhindert werden, dass sensible Daten durch Copy&Paste oder Screenshots erfasst werden.

- Wir empfehlen, zunächst eine Richtlinie „nur protokolieren“ zu erstellen. Damit können Sie überwachen, wie Dateien/Daten auf den Endgeräten verwendet werden. Auf diese Weise können Sie sicherstellen, dass die Blockierungsrichtlinien wirksam sind, ohne die Produktivität zu beeinträchtigen.

Content Aware Protection (CAP) ist eines der wichtigsten Module von Endpoint Protector. Wenn Daten vom Endpunkt des Mitarbeiters zu Cloud-Anwendungen und USB-Laufwerken oder über E-Mail- und Enterprise-Messaging-Anwendungen übertragen werden, prüft CAP die Inhalte, um sicherzustellen, dass sie nicht gegen Ihre Datenschutzrichtlinien verstoßen. So können Sie beispielsweise verhindern, dass Mitarbeiter personenbezogene Daten von Kunden per E-Mail weitergeben oder auf Cloud-Speicherdienste hochladen können. CAP kann auch Übertragungen über Copy&Paste und Screenshots verhindern.

In diesem Academy Guide werden die Grundeinstellungen und die ersten Schritte mit Content Aware Protector beschrieben.

Zum besseren Verständnis von Content Aware Protection (CAP) ist dieses Modul vom Verhalten her mit der Active Scan-Funktion eines Antivirus vergleichbar. CAP prüft Dateiaktivitäten, während sie stattfinden, und überprüft den Inhalt, um sicherzustellen, dass sensible Daten, die einer Richtlinie unterliegen, nicht über den Endpunkt des Mitarbeiters hinaus verschoben werden.

Genau wie eine Device Control-Richtlinie schützt eine CAP-Richtlinie den Endpunkt auch dann, wenn er offline ist.

Bevor Sie Content Aware Protection einführen, empfehlen wir immer, mit einer „nur protokolieren“-Richtlinie für Content Aware Protection zu beginnen. Dies ist der erste Schritt, um die Bewegung von Dateien über Ihre Endpunkte zu verstehen und das Thema dieses Academy Guide.

Erstellen Sie einen CAP-Bericht, um die Dateibewegungen zu verstehen

Erstellen Sie eine CAP-Richtlinie „nur protokolieren“, indem Sie zu Content Aware Protection > ‚Content Aware Policies‘ navigieren.

Klicken Sie auf die Schaltfläche „Benutzerdefinierte Richtlinie erstellen“, legen Sie den Betriebssystemtyp fest, geben Sie einen Richtliniennamen an (es wird empfohlen, „Reporting“ oder „Report only“ in den Namen oder die Beschreibung aufzunehmen), und stellen Sie sicher, dass Sie „Report only“ für das Feld „Policy Action:“ auswählen. Scrollen Sie zum Ende dieser Seite und klicken Sie auf die Schaltfläche Speichern – damit kehren Sie zum Fenster für die Richtlinienanzeige zurück. Wenn Sie in Ihrer Umgebung mehr als einen Betriebssystemtyp verwalten, gehen Sie genauso vor, um die Richtlinienrahmen für die anderen Plattformen zu erstellen.

Nachdem Sie die Rahmenrichtlinie(n) für Ihren Bericht erstellt haben, wählen Sie Ihre erste Richtlinie im Fenster aus und klicken auf das Symbol zum Bearbeiten. Dieses Symbol „Bearbeiten“ befindet sich auf der rechten Seite der Richtlinie (suchen Sie nach dem Stift- und Papiersymbol). Auf diese Weise gelangen Sie zurück zur Seite „Richtlinie bearbeiten“, auf der Sie die Ausgangspunkte und die Elemente auswählen können, für die Sie später Beschränkungen festlegen möchten.

Hinweis: Die in dieser Richtlinie verwendete Terminologie ist „Denylisten“, aber Sie implementieren keine Einschränkungen. Da sich das CAP-Funktionsmodul auf sich bewegende Objekte konzentriert, verbraucht es nur minimale Endpunktressourcen. Außerdem ist es am besten, nur die Variablen zu setzen, die in einer bestimmten Umgebung vorkommen, in der Agenten eingesetzt werden sollen. So wird sichergestellt, dass am Erkennungspunkt keine unnötige Verarbeitung stattfindet.

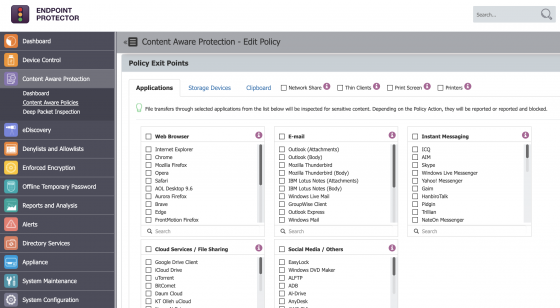

Die Registerkarte „Anwendungen“ unter „Schnittstellen Richtlinienziel“ wird üblicherweise für gängige E-Mail-Clients und/oder Webbrowser in einer bestimmten Umgebung verwendet. Außerdem können Sie hier Messaging-Anwendungen und File-Sharing-Dienste für Unternehmen überwachen. Daneben kann die Registerkarte „Speichergeräte“ verwendet werden, wenn Sie später die Übertragung sensibler Dateien auf Speichermedien einschränken möchten.

Klicken Sie auf das Bild, um die volle Auflösung zu sehen.

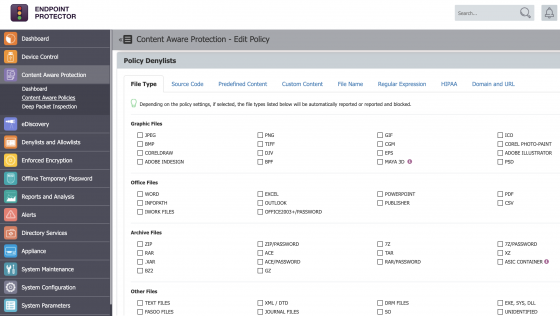

Der Abschnitt Denylisten bietet Methoden zur Bestimmung der Objekte, auf die sich die Klassifizierung und Ermittlung konzentrieren soll. Soll die Aktivität im Zusammenhang mit bestimmten Dateien geprüft werden, bietet die Registerkarte „Dateityp“ mehrere Optionen für gängige Dateitypen in Systemen. Liegt der Schwerpunkt eher auf der Einhaltung von Vorschriften, ist die Registerkarte „Vordefinierter Inhalt“ möglicherweise besser geeignet.

Klicken Sie auf das Bild, um die volle Auflösung zu sehen.

Wenn eine echte Anpassung erforderlich ist, ermöglicht die Registerkarte „Benutzerdefinierter Inhalt“ die Zuordnung von Elementen wie Listendateieinträgen oder die Registerkarte „Regulärer Ausdruck“ die Verwendung von logischen Operatoren.

Eine bewährte Vorgehensweise bei der Auswahl von Denylisten kann Kreditkartennummern (CCN), Sozialversicherungsnummern (SSN) oder sogar persönliche Informationen (PII) umfassen. Unter dem Abschnitt Beispieldaten finden Sie Beispieleinträge oder -dateien auf der Website DLPTest.com (https://dlptest.endpointprotector.com).

An dieser Stelle können Sie zum unteren Ende der Seite zur Richtlinienbearbeitung blättern und erneut Speichern wählen – tun Sie dies für jede erstellte „nur protokolieren“-Richtlinie.

Vordefinierte Richtlinien vs. eigene Inhalte

Mit der Option ‚Vordefinierte Richtlinien‘ von Endpoint Protector können Sie sich auf bestimmte Dateitypen oder Daten konzentrieren, die mit bestimmten gesetzlichen Bestimmungen verbunden sind (z.B. HIPAA, PII, PCI-DSS, etc.). Je nach Betriebssystem in Ihrer Umgebung können Richtlinien für jedes Ihrer Windows-, macOS- und/oder Linux-Systeme erstellt werden.

Wenn bestimmte Elemente, wie z. B. Listendateien, überprüft werden sollen, können „benutzerdefinierte Inhalte“ eingegeben oder importiert werden. Sobald der „benutzerdefinierte Inhalt“ hinzugefügt wurde, kann dieser mit einer Richtlinie auf der Registerkarte „Benutzerdefinierter Inhalt“ innerhalb des entsprechenden Eintrags verknüpft werden.

Nachdem eine Richtlinie erstellt wurde, muss sie einem Ziel zugewiesen werden. Bei dem Ziel kann es sich entweder um Abteilungen, Gruppen, Computer und/oder Benutzer handeln. Um die zugewiesenen Ziele einer Content Aware Protection-Richtlinie zu sehen, wählen Sie die Richtlinie innerhalb des Content Aware Policy-Moduls von Endpoint Protector aus und scrollen Sie zum Ende der Seite. Sollten Sie eine Änderung vornehmen wollen, klicken Sie auf die Schaltfläche „Speichern“, die sich direkt unter dem Abschnitt befindet, in dem das Ziel der Richtlinie definiert wird.

Überführen Sie Ihre so erhaltenen CAP-Berichte in eine Richtlinie für das Blockieren von Datenbewegungen

Nachdem Sie Ihren CAP-Bericht überprüft haben und wissen, welche Arten von Daten von den Endpunkten der Mitarbeiter übertragen werden, sind Sie bereit, eine Richtlinie für das Blocken von Datenbewegungen anzuwenden.

Beginnen Sie damit, Ihre „nur protokolieren“-Richtlinie(n) zu duplizieren. Suchen Sie jede „nur protokolieren“-Richtlinie unter Content Aware Protection > „Content Aware Policies“, und wählen Sie das Symbol „Duplizieren“ auf der rechten Seite der Richtlinie. Das zweite Symbol ist in der Spalte mit den drei angezeigten Symbolen zu sehen, die bei der Auswahl der Richtlinie erscheint.

Nach dem Duplizieren und Erstellen jeder der für die Blockierung vorgesehenen Richtlinien können Sie diese über das Symbol „Bearbeiten“ direkt über dem Symbol „Duplizieren“ bearbeiten. Ändern Sie die Auswahl „Policy Action:“ auf die gewünschte Blockieren-Methode innerhalb jeder Richtlinie. Denken Sie daran, dass für „Block and Remediate“ ein Premium-Lizenzpaket erforderlich ist. Scrollen Sie zum Ende jeder Richtlinienseite und vergewissern Sie sich, dass alle gewünschten Richtlinieneinheiten ausgewählt sind, und klicken Sie dann auf die Schaltfläche Speichern. Nachdem Sie jede neue „Blockieren“-Richtlinie überprüft haben, schalten Sie die „nur protokolieren“-Richtlinien auf AUS.

Benötigen Sie Hilfe?

Wenn Sie weitere Informationen und Anleitungen zur Einrichtung von Content Aware Protection (oder zur Aktivierung in Ihrer Appliance) benötigen, wenden Sie sich bitte an Ihren Customer Success Manager oder an unser Support-Team unter https://support.endpointprotector.com/hc/en-us/requests/new.